Привет. Я Крипер Поймай меня, если сможешь. Это были 50-е годы! Тогда компьютеры были большими. Программисты использовали перфокарты. Один из таких программистов – Боб Томас – экспериментировал с самовоспроизводящимися программами и создал Creeper . К счастью, червь не мог самовоспроизводиться, но он затронул пользователей ARPAnet (одного из первых сообществ компьютерных сетей). Оттуда началось путешествие в самые опасные сферы интернета.

Давайте рассмотрим эволюцию вредоносного ПО после того, как рассмотрим разницу между червем и вирусом.

Червь против Вируса

Червь – это программа, которая может самовоспроизводиться на компьютерах и других типах цифровых устройств. Вирус должен быть прикреплен к чему-то похожему на приложение, и ему необходим триггер, такой как выполнение этого приложения, для работы с любым намерением, в котором оно было создано. Другими словами, черви независимы и могут размножаться без необходимости каких-либо триггеров. Они могут быть загружены с другими программами. Они могут влиять на ваши компьютеры, проходя через флэш-накопители. Вирус использует гораздо больше методов, помимо двух, упомянутых здесь, чтобы проникнуть в компьютер и заразить его. Это требует от пользователя каких-то действий, прежде чем он станет активным и выполняет работу, для которой он запрограммирован.

В наши дни мы не слышим о червях явно. У нас есть общее слово под названием Virus и даже более общее – Вредоносное ПО . Поскольку в наши дни злонамеренные и вирусные намерения, а также другие виды программного обеспечения, такие как программы-шпионы и т. Д., Являются вредоносными или вредоносными, их все вместе называют вредоносными программами. В отличие от начала, когда вредоносные программы были результатом любопытства и экспериментов, и целью которых было просто раздражать, причинять вред или разрушать, в наши дни вирусы представляют собой полные программы, предназначенные для кражи или уничтожения данных. Намерения плохие, так как индустрия создает вредоносные программы с выгодой для вас за ваш счет.

Эволюция вредоносных программ и вирусов

Первый интернет-червь и большое количество вирусов MS-DOS были безвредны как для пользователя, так и для компьютера. Они были разработаны, чтобы раздражать и дать миру знать о существовании их создателей. Но с течением времени все изменилось. Современные авторы вредоносных программ используют свои творения для использования зараженных компьютеров, а затем крадут банковские учетные данные, отправляют спам-сообщения или используют свои доходы за счет мошенничества с рекламными кликами. Корпоративный шпионаж также приносит постоянный доход, поскольку вредоносные программы открывают «черные ходы» в сети организации.

Хотя WinVer 1.4 считается первым вирусом Windows, первым вредоносным ПО, появившимся в мире, был Creeper . Это не было вредоносным ПО по определению. Он просто отображал сообщение, которое раздражало бы пользователей, и в результате было создано первое антивирусное программное обеспечение. Это было названо Жнец, и это было сделано, чтобы противостоять Creeper. Существуют разные аргументы, утверждающие, что это нельзя назвать вредоносным ПО, поскольку оно не может реплицироваться или наносить ущерб компьютерам, но, тем не менее, многие принимают Боба Томаса и его Creeper как начало того, что позже превратилось в многомиллиардную индустрию вредоносных программ. Боб даже не мог себе этого представить.

Во всяком случае, следующим вредоносным ПО было мозг . Он был разработан двумя пакистанцами в 1986 году. К этому времени у широкой публики тоже были поклонники компьютеров, и было много хобби групп и сообществ, которые управлялись с помощью компьютеров. Целью Мозга были эти сообщества. Он нацелился на загрузочный сектор компьютеров с помощью 5 1/4 дюймовых дискет и показал только сообщение. Он также не был предназначен для кражи данных или какой-либо потери данных. Он также дал телефонный номер разработчиков вредоносных программ – Basit и Amjad – чтобы люди могли обратиться к ним за помощью в удалении вредоносного ПО.

Первой ссылкой на червя, нанесшего ущерб (предположительно из-за ошибки в коде червя), был червь Морриса . Он был разработан Робертом Моррисом , студентом Университета Карнелла. Опять же, как и в случае с Creeper, люди утверждали, что это был первый червь – так как он мог размножаться. «Черви должны размножаться, иначе они не черви», – утверждают люди. Это заразило более 5000 компьютеров в США и нанесло ущерб от 100 000 до 10 000 000 человек. Точный ущерб не может быть оценен.

Самым большим поворотом в истории вредоносного ПО или его эволюции стал червь LoveLetter . К тому времени у большинства организаций были компьютеры, работающие на MS DOS или других подобных операционных системах. Это был 2000 год и LoveLetters, которые содержали зараженное вложение, которое, когда оно загружалось, заражало почтовую программу и отправляло копию червя людям в адресной книге получателей.Мало того, он переписал некоторые типы файлов с мусором. К тому времени, когда это было обнаружено как не шутка и серьезная угроза, ущерб был нанесен. Тем не менее, он информировал людей о вредоносном ПО и о том, что люди не все хорошие, но и плохие, которые хотят играть с данными, которые они имели на своих компьютерах.

Потребность в антивирусном программном обеспечении на каждом компьютере была подчеркнута и применялась медленно. Конечно, это были небольшие коды, которые постоянно обновлялись по мере обнаружения новых червей или вирусов.

В 2001 году появилось Red Code , вредоносное ПО для систем на базе Microsoft IIS. Обычный антивирус не может найти его, так как он находится в активной памяти компьютера. Червь мог быть обнаружен только в пути. Традиционный антивирус вышел из строя, и возникла необходимость в более совершенных, которые могут сканировать все части компьютера, на которых может находиться такое вредоносное ПО: загрузочный сектор, память, жесткие диски, файлы приложений и т. Д.

Затем появился Win32/Ninda , который представлял угрозу для сетей. Он использовал сетевые бэкдоры для распространения и затронул сотни тысяч компьютеров и веб-серверов. Многие веб-сайты были взломаны и предоставлены в качестве источника для дальнейших инфекций. К этому времени использование Интернета было в полном разгаре. Говорят, что вредоносное ПО было инициировано во время атак 11 сентября 2001 года. Поставщики антивирусов вернулись к своим чертежным доскам, чтобы создать антивирус, который также может отслеживать сетевые порты, особенно порт 80 – тот, который используется для подключения к Интернету и обнаружения других открытых или закрытые порты, которые им нужны (ed) для скрытия от сетей.

Людей также информировали о возможностях шпионского ПО , рекламного ПО и т. Д., И впоследствии был придуман общий термин «вредоносное ПО». Вы можете прочитать разницу между вирусами, троянами, червями, рекламными программами, руткитами и т. Д. Здесь.

За последние два десятилетия вредоносные и антивирусные программы стали сложными. Фишинг вскоре стал частью Интернета, и антивирус должен был сканировать полные электронные письма, включая содержимое, чтобы убедиться в отсутствии вредоносных URL-адресов и т. д.

Можно сказать, что в последнее десятилетие, в частности, наблюдался огромный рост страшных вирусных проблем, а также хорошие улучшения в решениях для защиты от вредоносных программ. Существует множество бесплатных антивирусных программ и бесплатных пакетов Internet Security, которые работают так же хорошо, как и платные. Теперь необходимо принять комплексный подход к борьбе с вредоносными программами, и, следовательно, межсетевые экраны, эвристика и т. Д. Также стали частью арсенала.

Существуют конкурирующие претензии на новатора первого антивирусного продукта. Возможно, первое публично зарегистрированное удаление компьютерного вируса в дикой природе было выполнено Берндом Фиксом в 1987 году. К концу 1990 года было доступно несколько антивирусных продуктов.

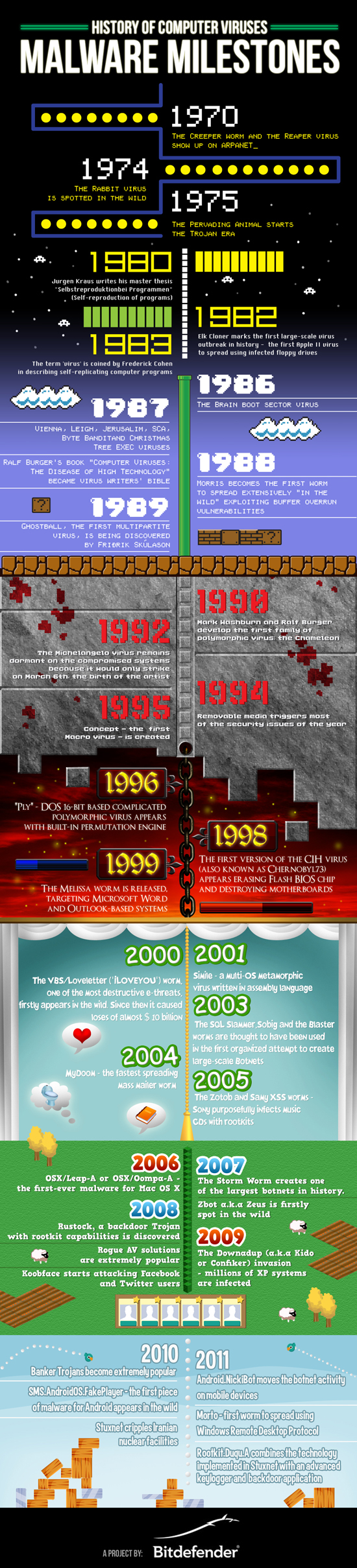

инфографики

BitDefender подготовил эту замечательную и очень информативную инфографику о сроках и истории компьютерных вирусов , начиная с 1970 года. История вредоносных программ изобилует инцидентами, которые позволяли вирусам превращаться из невинных шалостей в современное оружие.

Если вы хотите узнать больше о том, как со временем выросло количество вредоносных программ, загрузите эту PDF-копию документа «История вредоносных программ» от BitDefender. В Microsoft также много информации об эволюции вредоносного ПО и тенденциях. Возможно, вы также захотите увидеть эту интересную инфографику под названием «Зал позора вредоносных программ».

Ransomware, программное обеспечение Rogue, руткиты, бот-сети, RAT-файлы, вредоносная реклама, фишинг, атаки по принципу “скачай с диска”, кража личных данных в Интернете – все это надолго. Новые технологии, которые появились или появляются, включая, но не ограничиваясь, BYOD и Интернет вещей, будут атакованы. Вредоносные программы также начали концентрироваться на социальных сетях. Хотя хорошее защитное программное обеспечение поможет вам оставаться защищенным, в равной степени важно выполнять безопасные действия в Интернете и просматривать веб-страницы.