Уменьшение площади атаки – это функция Защитника эксплойтов Защитника Windows, предотвращающая действия, которые используются вредоносными программами для поиска эксплойтов для заражения компьютеров. Защитник эксплойтов Windows – это новый набор функций предотвращения вторжений, которые Microsoft представила в составе Windows 10 v1709. Четыре компонента Защитника Windows Защитник включают в себя:

- Защита сети

- Контролируемый доступ к папкам

- Защита от эксплойтов

- Уменьшение поверхности атаки

Как упоминалось выше, одной из основных возможностей является уменьшение поверхности атаки , которое защищает от распространенных действий вредоносного программного обеспечения, которое выполняется на устройствах с Windows 10.

Давайте поймем, что такое уменьшение поверхности атаки и почему это так важно.

Содержание

- Функция уменьшения поверхности атаки Защитника Windows

- Преимущества уменьшения поверхности атаки

- Как работает Attack Surface Reduction

Функция уменьшения поверхности атаки Защитника Windows

Электронная почта и офисные приложения являются наиболее важной частью производительности любого предприятия. Для злоумышленников это самый простой способ получить доступ к своим ПК и сетям и установить вредоносное ПО. Хакеры могут напрямую использовать офисные макросы и сценарии для непосредственного выполнения эксплойтов, которые полностью работают в памяти и часто не обнаруживаются традиционными антивирусными сканированиями.

Хуже всего то, что для того, чтобы вредоносная программа могла получить запись, пользователю просто нужно включить макросы в законно выглядящем файле Office или открыть вложение электронной почты, которое может поставить под угрозу работу компьютера.

Здесь на помощь приходит Attack Surface Reduction.

Преимущества уменьшения поверхности атаки

Функция Attack Surface Reduction предлагает набор встроенных интеллектуальных функций, которые могут блокировать базовое поведение, используемое этими вредоносными документами для выполнения, не мешая продуктивным сценариям. Блокируя злонамеренное поведение, независимо от того, что представляет собой угроза или эксплойт, Attack Surface Reduction может защитить предприятия от никогда ранее не замеченных атак нулевого дня и сбалансировать риски безопасности и требования к производительности.

ASR охватывает три основных варианта поведения :

- Офисные приложения

- Скрипты и

- Сообщения электронной почты

Для приложений Office правило сокращения поверхности атаки может:

- Блокировать приложения Office от создания исполняемого содержимого

- Блокировать приложения Office от создания дочернего процесса

- Блокировать приложения Office от внедрения кода в другой процесс

- Блокировка импорта Win32 из макрокода в Office

- Блокировать запутанный макрос-код

Много раз вредоносные офисные макросы могут заразить компьютер, внедряя и запуская исполняемые файлы. Атака поверхности сокращения может защитить от этого, а также от DDEDownloader, который недавно заразил ПК по всему миру. Этот эксплойт использует всплывающее окно «Динамический обмен данными» в официальных документах для запуска загрузчика PowerShell при создании дочернего процесса, который эффективно блокирует правило ASR!

Для сценария правило уменьшения поверхности атаки может:

- Блокируйте вредоносные коды JavaScript, VBScript и PowerShell, которые были запутаны

- Блокировать JavaScript и VBScript от выполнения полезных данных, загруженных из Интернета

Для электронной почты ASR может:

- Блокировка выполнения исполняемого содержимого, удаленного из электронной почты (веб-почта/почтовый клиент)

Теперь, в один прекрасный день, произошло последующее увеличение числа случаев фишинг-атак, и даже адрес электронной почты сотрудников нацелен. ASR позволяет администраторам предприятия применять политики файлов к личной электронной почте как для веб-почты, так и для почтовых клиентов на устройствах компании для защиты от угроз.

Как работает Attack Surface Reduction

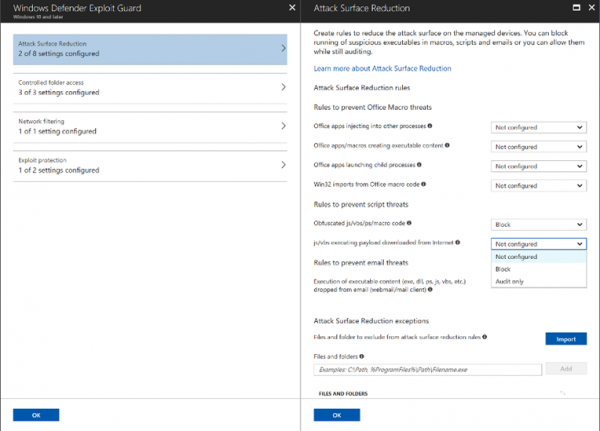

ASR работает через правила, которые определяются их уникальным идентификатором правила. Чтобы настроить состояние или режим для каждого правила, им можно управлять с помощью:

- Групповая политика

- PowerShell

- МДМ ПСУ

Их можно использовать, когда нужно включить только некоторые правила или включить правила в отдельном режиме.

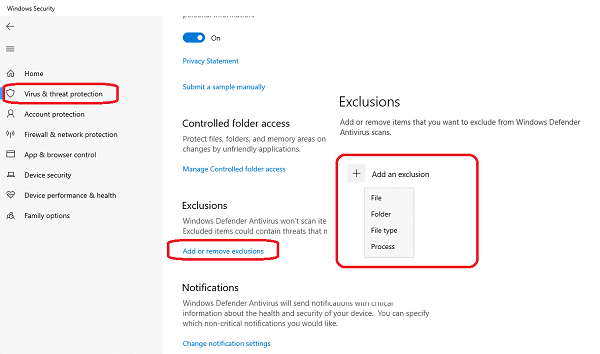

Для любой линейки бизнес-приложений, работающих на вашем предприятии, есть возможность настраивать исключения на основе файлов и папок, если ваши приложения содержат необычные поведения, на которые может повлиять обнаружение ASR.

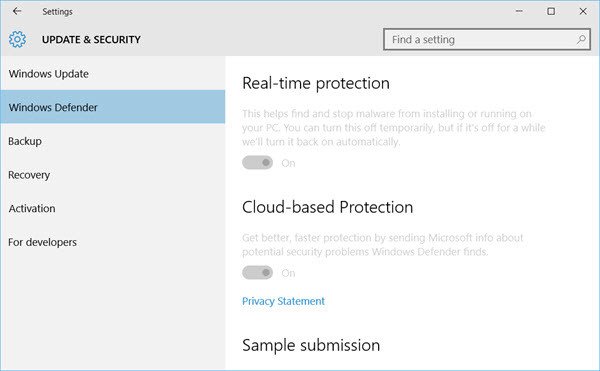

Для уменьшения поверхности атаки требуется, чтобы антивирус Windows Defender являлся основным антивирусом, а также для включения функции защиты в реальном времени. Базовый уровень безопасности Windows 10 предполагает, что большинство правил в упомянутом выше блочном режиме должны быть включены, чтобы защитить ваши устройства от любых угроз!

Чтобы узнать больше, вы можете посетить docs.microsoft.com.